国威HB300数字IP程控交换机,IPsec,安全协议配置步骤说明

首先我们需要了解什么是IPsec?

IPsec(Internet Protocol Security)即Intenet安全协议,是IETF提供Internet安全通信的一系列规范,它为IP数据报文提供了高质量﹑可互操作的﹑基于密码学的安全功能。特定的通信方之间在IP层通过加密与数据源验证等方式,来保证数据报文在网络上传输时的私有性﹑完整性和安全性。

国威HB300数字程控交换机作为IPsec VPN服务器,配置步骤如下:

步骤 1 在Ipsec策略页面添加策略。

步骤 2 在Ipsec应用页面查看添加的策略,对策略进行修改、删除操作。

步骤 3 在IPsec状态页面查看已启用的策略,对策略进行连接或断开操作。

步骤 4 在IPsec日志页面查看进行IPsec连接、断开的相关日志。

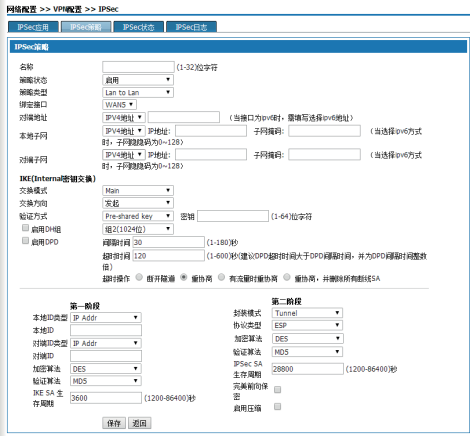

选择“VPN配置>IPSec,单击<IPSec策略>标签,进入“IPSec策略页面”如下图所示。

IPsec策略说明如下:

界面项 | 说明 |

IPsec策略 | 通过设置IPsec策略,在本端和对端之间建立一个安全通道。 |

策略名 | 自定义该策略名称,可输入1-32位字符。 |

策略状态 | 可选“启用”或“禁用”。 |

策略类型 | Lan to Lan:用于两台设备的对接; Remote Access:用于PC与本产品的对接。 |

绑定接口 | 指定该安全通道的本地接口。可选项为当前可用的WAN5口。 |

对端地址 | 指定该安全通道连接的对端地址,可设置为IP地址或域名。 |

本地子网 | 指定该安全通道的本地网段。 |

对端子网 | 指定该安全通道连接的对端网段。 |

IKE(Internal密钥交换)说明如下:

界面项 | 说明 |

IKE(Internal密钥交换) | 配置IKE,IKE使用了两个阶段为IPsec进行密钥协商并建立 SA。 |

交换模式 | 选择第一阶段的交换模式,可选“Main”或“Aggressive”。 Main模式和Aggressive模式交换的主要差别在于, Aggressive交换不提供身份保护,只交换3条消息。在对身份 保护要求不高的场合,使用Aggressive模式可以提高协商的速 度;在对身份保护要求较高的场合,应使用Main模式。 |

交换方向 | 选择“发起”,本端为IKE协商的发起端;选择“接收”,本 端为IKE协商的响应端。 |

验证方式 | 设置通信双方的身份验证方式,可选“Pre-shared Key(预 共享密钥)”或“RSA Signature(数字签名)”。 |

开启DH组 | 选中单选框,开启DH组,可选“组2(1024位)”或“组5 (1536位)”。 |

启用DPD | 选中单选框,启用DPD功能; 间隔时间:设置多长时间没有从对端收到IPsec报文,则触发 DPD查询。默认值为30秒,取值范围: 1~180秒; 超时时间:发送DPD查询后,设置多长时间没有收到DPD应 答,则删除IKE SA和相应的IPsec SA。默认值“120秒”, 取值范围1~600秒。 |

第一阶段配置说明如下:

界面项 | 说明 |

第一阶段 | 配置第一阶段,通信各方彼此间建立了一个已通过身份认证和安全保护的通道,即建立一个IKE SA。 |

本地ID类型 | IKE第一阶段的协商过程中本端设备使用的ID类型,用来给对 端标识自己的身份。可选“IP地址”或“域名”。 |

本地ID | 类型选择“IP地址”,设置IP地址;类型选择“域名”,设置域名。 |

对端ID类型 | IKE第一阶段的协商过程中对端设备使用的ID类型。可选“IP 地址”或“域名”; 两台对接设备之间,一台设备设置的本端ID与另一台设备设置 的对端ID应该保持一致。 |

对端ID | 类型选择“IP地址”,设置IP地址;类型选择“域名”,设置域名。 |

加密算法 | DES(Data Encryption Standard):使用64bit的密钥对报文块进行加密; 3DES(Triple DES):使用三个64bit的DES密钥对报文块进行加密; AES(Advanced Encryption Standard):本产品支持 128bit﹑192bit﹑256bit密钥长度的AES算法; 默认值为“DES”。 |

验证算法 | MD5:MD5通过输入任意长度的消息,产生128bit的消息摘要; SHA1:SHA1通过输入长度小于2的64次方bit的消息,产生 160bit的消息摘要,SHA1的摘要长于MD5,因而更安全的; 默认值为“MD5”。 |

IKE SA生存周期 | 在设置的IKE SA生存周期超时前,会提前协商一个SA来替换 旧的SA,在新的SA还没有协商完之前,依然使用旧的SA,在 新的SA建立后,将立即使用新的SA,而旧的SA在生存周期超 时后,被自动删除; 默认值“3600秒”,取值范围: 1200~86400秒。 |

第二阶段配置说明如下:

界面项 | 说明 |

第二阶段 | 配置第二阶段,用第一阶段建立的SA为IPsec协商安全服务, 即为IPsec协商具体的SA,建立用于最终的IP数据报文安全传 输的IPsec SA。 |

封装模式 | Tunnel: 在隧道模式下,AH或ESP插在原始IP报文头之前, 另外生成一个新的报文头放到AH或ESP之前; Transport:在传输模式下,AH或ESP被插入到IP报文头之 后,但在所有传输层协议之前,或所有其他IPsec协议之前; 默认值为“Tunnel模式”。 |

协议类型 | AH:AH是认证头协议,协议号为51。主要提供的功能有数据 源认证﹑数据完整性校验和防报文重发功能; ESP:ESP是报文安全封装协议,协议号为50。与AH协议不 同的是,ESP将需要保护的数据报文进行加密后再封装到IP包 中,以保证数据的机密性; 默认值为“ESP”。 |

加密算法 | 可选DES﹑3DES﹑AES128﹑AES192﹑AES256,默认值为“ DES”。 |

验证算法 | 可选MD5或SHA1,默认值为“MD5”。 |

IPsec SA生存周期 | 设置IPsec SA的生存周期,超过设置时间,需要重新协商IPsec SA; 默认值“28800秒”,取值范围: 1200~86400秒。 |

完美前向保密 | 选中单选框,启用完美前向保密; 启用该功能后连接的时间会加长但保密性更好。 |

启用压缩 | 需要压缩IPsec的报头则选择此项。 |

保存 | 单击<保存>按钮新增Ipsec策略,显示于Ipsec应用页面。 |

根据以上步骤,完成国威HB300数字IP程控交换机的安全协议的配置。

深圳国威电子有限公司 | 快速导航 | 国威厂家售后技术服务 | 国威厂家售前方案服务 | 微信扫一扫,了解项目解决方案

| |

| 广东省深圳市罗湖区莲塘罗沙路3038号国威大厦 | 首页 | 产品中心 | 工作日上午:8:30-12:00 | 工作日上午:8:30-12:00 | |

| 电话:0755-86662592 | 方案安装 | 下载专区 | 工作日下午:13:30-18:00 | 工作日下午:13:30-18:00 | |

| 传真:0755-86662591 | 关于我们 | 联系我们 | 国威服务电话:400-800-5056 | 手机:13368362110 | |

| 手机:13368362110 | 更多方案 | 更多设置 | 国威服务电话:0755-86662590 | 电话:0755-86662592 | |

| 邮箱:gw@gwtx.com.cn | 国威天猫旗舰店 | 国威京东旗舰店 | 国威技术邮箱:hf@gwtx.com.cn | 邮箱:hcj@gwtx.com.cn | |